Webhacking.kr

webhacking.kr

문제를 열어보니 패스워드로 추정되는 값들이 엄청 빠르게 지나간다.

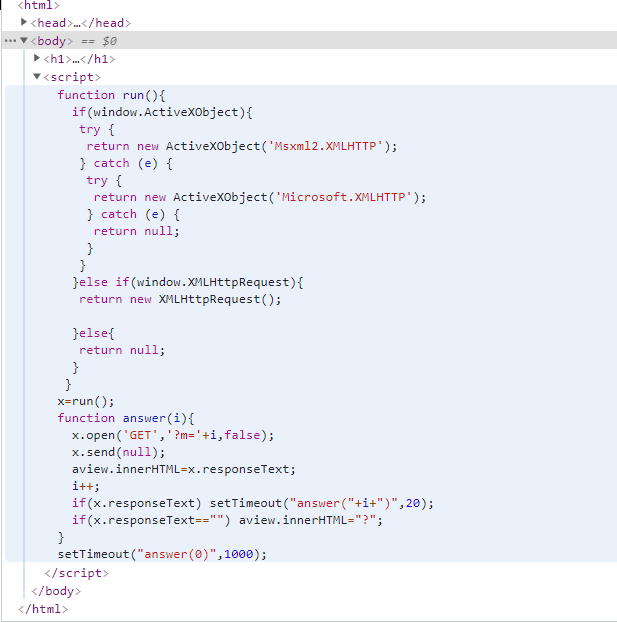

보려고 해 봐도 너무 길고 엄청 빨리 지나가길래 포기하고 소스를 확인해주었다.

확인해보니 위의 run은 숫자들을 불러오는 것 같고, 우리는 아래의 answer을 확인해야 할 것 것 같다.

일단 위에서 문제를 열었을 때, 숫자들이 나열되다가 마지막에 ?로 끝나는 것을 알 수 있는데,

위의 그림에서 아래의 if문을 보면 x.responseText가 없으면 aview.innerHTML이 ?가 된다고 한다.

그럼 x.responseText가 답이고 aview.innerHTML은 추가되는 값인 걸 알 수 있다.

그리고 위에서 aveiw.innerHTML을 x.responseText에 담고 있는데, 그 후에 i값을 증가시키고 있다.

그럼 여기에서 =가 아니라 +=를 해주면 x.responseText에 값이 누적될 것이고, 아래의 ?은 필요가 없어서 삭제해주었다.(삭제 안 하면 답이 주루룩 나오다가 다 나오면 갑자기 종료되길래,,,)

옆의 콘솔 창에 복사해서 수정해주었다.

엔터를 누르면 옆의 password is?라는 화면에서 flag 값이 쭉 나오는 것을 확인할 수 있다.

해당 문구를 복사해서 auth란에 입력해주면 문제가 해결된다.

'Webhacking > Webhacking.kr' 카테고리의 다른 글

| [Webhacking.kr] Old-27 풀이 (0) | 2021.09.09 |

|---|---|

| [Webhacking.kr] Old-25 풀이 (0) | 2021.09.09 |

| [Webhacking.kr] Old-39 풀이 (0) | 2021.09.09 |

| [Webhacking.kr] Old-24 풀이 (0) | 2021.09.09 |

| [Webhacking.kr] Old-18 풀이 (0) | 2021.08.01 |