Webhacking.kr

webhacking.kr

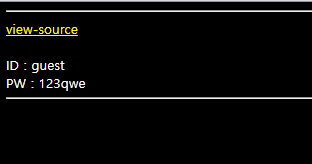

문제로 접속하니 ID와 PW가 나와있다.

일단 확인할 수 있는 부분이 더 없기 때문에 view-source로 확인해보았다.

일단 윗부분을 먼저 확인해보니,

쿠키값이 'user'이면 val_id에는 guest, val_pw에는 123qwe를 넣고 base64 인코딩을 20번 하라고 한다.

그 아래에는 각각 id와 pw에서 숫자 1~8이 다른 문자로 치환되는 것을 확인할 수 있다.

아랫부분을 확인해보면

user의 쿠키값을 decode_id에 넣고, password의 쿠키값을 decode_pw에 넣는다.

그리고 위의 소스코드와 같이 해당 문자열들을 각각 치환하고 base64 인코딩을 20번 수행한다.

그리고 그렇게 나온 decode_id와 decode_pw값이 각각 admin과 nimda이면 echo를 통해 flag 링크로 연결되는 것을 확인할 수 있다.

답을 구하기 위해서는 거꾸로 admin과 nimda를 20번씩 base64 인코딩을 진행해주면 된다.

코드를 작성해도 되고 직접 대입해도 된다고 한다.

얻어진 값을 대입하기 위해서는 <Edit this Cookie>라는 것을 다운로드 받으면 된다.

이를 통해 각각 대입해주면 문제가 풀린다.

(이미 문제를 풀어서 다시 하기가 너무 귀찮은 작업이다,, 다른 문제들을 다 업로드하고나서 다시 추가하도록 하겠다)

'Webhacking > Webhacking.kr' 카테고리의 다른 글

| [Webhacking.kr] Old-18 풀이 (0) | 2021.08.01 |

|---|---|

| [Webhacking.kr] Old-15 풀이 (0) | 2021.08.01 |

| [Webhacking.kr] Old-14 풀이 (0) | 2021.08.01 |

| [Webhacking.kr] Old-17 풀이 (0) | 2021.07.29 |

| [Webhacking.kr] Old-16 풀이 (0) | 2021.07.29 |